Pentru ce este instrumentul pentru care se folosește Nikto?

Beneficiile Nikto

1. Scanarea vulnerabilității serverului web: Nikto este potrivit pentru scanarea vulnerabilităților legate de serverul web pentru întreprinderile mici și mijlocii.

2. Verificați fișierele implicite ale serverului: Poate fi utilizat pentru a verifica fișierele implicite ale serverului și configurațiile greșite de securitate.

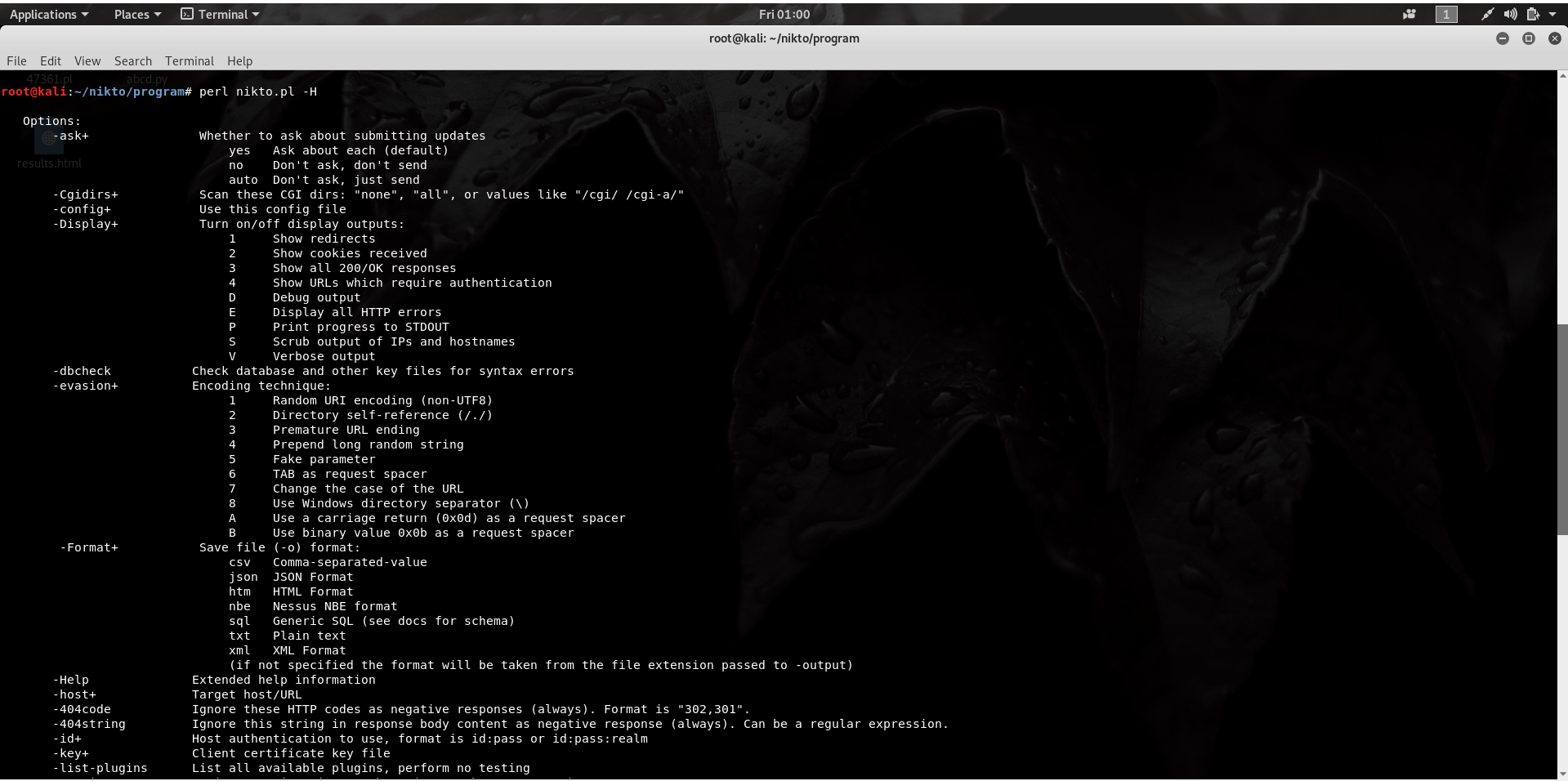

3. Instrument bazat pe CLI: NIKTO este un instrument de linie de comandă, care permite automatizarea și integrarea ușoară în scripturi.

4. Sursa deschisa: NIKTO este un scaner de vulnerabilitate open-source, oferind flexibilitate și capacitatea de a-l personaliza conform cerințelor specifice.

5. Actualizat constant: Instrumentul este menținut și actualizat activ, ceea ce asigură includerea de noi vulnerabilități și verificări de securitate.

6. Scanare rapidă: Scanările NIKTO pot fi efectuate rapid, permițând identificarea eficientă a problemelor potențiale de securitate.

7. Acceptă mai multe sisteme de operare: Poate fi utilizat pe diverse sisteme de operare, inclusiv Windows, Linux și macOS.

8. Rapoarte detaliate: Nikto generează rapoarte detaliate, oferind o imagine de ansamblu cuprinzătoare a vulnerabilităților descoperite.

9. Testarea securității aplicațiilor web: Alături de scanarea serverului, NIKTO poate fi utilizat și pentru a efectua testarea de bază a securității aplicațiilor web.

10. Gratuit: NIKTO este un instrument gratuit, ceea ce îl face o opțiune accesibilă pentru organizațiile cu constrângeri bugetare.

15 întrebări unice despre Nikto

1. Care sunt avantajele Nikto? (Răspuns mai sus)

2. Cum diferă Nikto de Nessus? (Răspuns mai sus)

3. Este Nikto utilizat frecvent de hackeri? NIKTO este un scaner de vulnerabilitate pentru linia de comandă gratuită care poate fi utilizat de hackeri pentru a căuta lacune cunoscute în sisteme.

4. Care este diferența dintre NMAP și Nikto? NMAP este un instrument versatil de linie de comandă utilizat pentru explorarea rețelei și auditul de securitate, în timp ce NIKTO se concentrează în mod specific pe scanarea vulnerabilității serverului Web.

5. Pot fi detectate scanări Nikto? Orice monitorizare a jurnalului de server web, detectarea intruziunilor bazate pe gazdă (HIDS) sau detectarea intruziunilor bazate pe rețea (NIDS) ar trebui să poată detecta o scanare NIKTO.

6. Cât durează de obicei o scanare Nikto? O scanare NIKTO completă poate dura aproximativ 45 de minute până la finalizare, în funcție de dimensiunea și complexitatea serverului țintă.

7. Este Nikto un scaner automat de vulnerabilitate? Da, Nikto este un scaner automat de vulnerabilitate automat, conceput special pentru serverele web.

8. Ce dispozitive folosesc în mod obișnuit hackerii pentru hacking? Hackerii pot utiliza diverse dispozitive și instrumente, cum ar fi Ubertooth One pentru atacuri Bluetooth, O.MG Elite Cable pentru hacking furios, USB Cauciuc Ducky pentru exploatarea vulnerabilităților USB, nucă de cocos WiFi pentru atacuri de routere, Chameleonmini pentru atacuri RFID și Deauther Watch pentru perturbarea rețelelor Wi-Fi.

9. Cum poate ajuta Nikto în îmbunătățirea securității serverului web? Prin scanarea în mod regulat a serverelor web cu NIKTO, pot fi identificate și abordate vulnerabilități de securitate și configurații greșite, îmbunătățind astfel postura generală de securitate.

10. Există limitări sau dezavantaje ale utilizării Nikto? NIKTO este un instrument de linie de comandă, ceea ce înseamnă că este posibil să nu fie potrivit pentru utilizatorii care preferă o interfață grafică de utilizator (GUI). În plus, se concentrează în primul rând pe vulnerabilitățile serverului web și nu efectuează teste cuprinzătoare de securitate a aplicațiilor Web.

11. Poate fi integrat Nikto în fluxuri de lucru automate de securitate? Da, din moment ce NIKTO este un instrument de linie de comandă, acesta poate fi integrat cu ușurință în fluxuri de lucru și scripturi automate de securitate.

12. Cât de des ar trebui să se efectueze scanările Nikto? Ar trebui efectuate scanări NIKTO obișnuite, în special după orice modificări sau actualizări la configurația serverului web, pentru a se asigura că sunt identificate și atenuate noi vulnerabilități.

13. NIKTO oferă orice recomandări sau etape de remediere? Nikto se concentrează în primul rând pe descoperirea vulnerabilității și nu oferă etape specifice de remediere. Cu toate acestea, rapoartele detaliate generate de Nikto pot ajuta echipele de securitate în identificarea domeniilor potențiale de îmbunătățire.

14. Este Nikto potrivit pentru întreprinderile mici și mijlocii? Da, Nikto este potrivit pentru întreprinderile mici și mijlocii, deoarece este un instrument gratuit care poate scana eficient serverele web pentru vulnerabilități.

15. Poate fi utilizat NIKTO alături de alte instrumente de securitate? Da, Nikto poate fi integrat într -un set de instrumente de securitate mai larg și utilizat alături de alte instrumente de scanare și soluții de securitate pentru a obține o viziune cuprinzătoare a poziției de securitate a serverului.

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care sunt avantajele Nikto

Nikto este potrivit pentru scanarea vulnerabilităților legate de serverul web pentru întreprinderile mici și mijlocii. Îl putem utiliza pentru verificarea fișierelor implicite ale serverului și a configurațiilor greșite de securitate. Nu este potrivit pentru unii utilizatori, deoarece este un instrument bazat pe CLI și nu un GUI bazat pe GUI.

În cache

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care este diferența dintre Nessus și Nikto

Nessus nu se limitează doar la scanarea serverelor web; Scanează fiecare port de pe mașină, pentru a găsi vulnerabilități pentru orice software care rulează. Nikto, pe de altă parte, este un instrument pentru scanarea vulnerabilităților din partea serverului web și a fișierelor doar pe serverele web.

În cache

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Este Nikto folosit de hackeri

Nikto este un scaner de vulnerabilitate a liniei de comandă gratuite. Acest tip de software caută prezența lacunelor cunoscute pentru a fi utilizate de hackerii care doresc să se strecoare într -un sistem sau să -l trimită malware.

În cache

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care este diferența dintre NMAP și Nikto

Diferența dintre NMAP și Nikto:

Este un instrument de linie de comandă care poate fi utilizat pe diverse sisteme de operare și este extrem de personalizabil. Pe de altă parte, Nikto este un scaner de server web care testează serverele web pentru potențialele vulnerabilități și probleme de securitate.

În cache

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Poate fi detectat nikto

Orice monitorizare a jurnalului de server web, detectarea intruziunilor bazate pe gazdă (HIDS) sau detectarea intruziunilor bazate pe rețea (NIDS) ar trebui să detecteze o scanare NIKTO.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Cât timp ar trebui să ia o scanare Nikto

45 de minute

Cât timp poate dura o scanare NIKTO o scanare completă Nikto poate dura 45 de minute pentru a rula. Pentru a vă face o idee despre natura extinsă a fiecărei rulări de investigații, sistemul NIKTO are o listă de 6.700 de fișiere de căutat.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Este Nikto un scaner automat de vulnerabilitate

NIKTO este un scaner de vulnerabilitate open-source, scris în Perl și lansat inițial la sfârșitul anului 2001, care oferă scanare suplimentară de vulnerabilitate specifică serverelor web.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce dispozitive folosesc hackerii pentru a hack

Unul ubertooth vă permite să scoateți o mușcătură din Bluetooth O․mg Elite Cablul este un instrument de hacker înfricoșător furios.Noul rață de cauciuc USB este mai periculos ca niciodată.Cocosul wifi este un gemeni rău al unui router.Chameleonmini este o cheie de schelet pentru RFID.Ceasul Deauther este cel mai enervant purtabil din lume.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce face Nikto în Linux

NIKTO este un scaner de vulnerabilitate a liniei de comandă open-source care scanează serverele web pentru fișiere potențial periculoase, versiuni depășite, fișiere de configurare a serverului și alte probleme. Este un instrument popular, ușor de utilizat și foarte puternic de testare a stiloului.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Cum scanează hackerii pentru vulnerabilități

Atacatorii pot aduna informații critice despre rețea, cum ar fi maparea sistemelor, routerelor și firewall -urilor, cu instrumente simple precum Traceroute, care sunt comenzi de diagnosticare a rețelei de calculatoare. De asemenea, pot utiliza instrumente precum Cheops, un instrument de gestionare a rețelei, pentru a adăuga funcționalitate de măturare împreună cu ceea ce redă Traceroute.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce tip de funcționalitate oferă Nikto pentru pentesterul

NIKTO permite pentesterilor, hackerilor și dezvoltatorilor să examineze un server web pentru a găsi probleme potențiale și vulnerabilități de securitate, inclusiv: server și software de configurații greșite. Fișiere și programe implicite. Fișiere și programe nesigure.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Cum folosesc hackerii scanere de vulnerabilitate

Scanerele de vulnerabilitate au adesea multe mii de teste automate la dispoziție și, prin sondarea și colectarea de informații despre sistemele dvs. ta …

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce cod folosesc majoritatea hackerilor

PHP, C, C+, SQL, Python și Ruby sunt limbajele de programare de bază pe care le folosesc hackerii etici.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] La ce au acces hackerii la telefon

Hackerii pot utiliza, de asemenea, KeyLoggers și alte software de urmărire pentru a capta apăsările de taste ale telefonului dvs. și pentru a înregistra ceea ce tastați, cum ar fi interogări de căutare, acreditări de conectare, parole, detalii despre cardul de credit și alte informații sensibile.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Este Nikto ușor de utilizat

Este foarte ușor de utilizat. NIKTO este un scaner/analizor rapid, extensibil, open-source, scris în Perl.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce se întâmplă într -o scanare de vulnerabilitate

Scanarea vulnerabilității este procesul de identificare a punctelor slabe și a defectelor de securitate în sisteme și software care rulează pe ele. Aceasta este o componentă integrantă a unui program de gestionare a vulnerabilității, care are un obiectiv general – pentru a proteja organizația de încălcări și expunerea datelor sensibile.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Scanarea pentru vulnerabilități ilegale

De asemenea, ar trebui să vă asigurați că aveți permisiunea proprietarului site -ului țintă de a efectua scanarea vulnerabilității înainte de a începe orice astfel de activitate. A face acest lucru fără permisiunea este ilegal.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce tip de vulnerabilități nu va fi găsit de un scaner de vulnerabilitate

Scanerele de vulnerabilitate nu pot detecta vulnerabilități pentru care nu au un test, plug-in sau semnătură. Semnăturile includ adesea numere de versiune, amprente de serviciu sau date de configurare.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care sunt cele trei tipuri de scanere de vulnerabilitate

Tipurile de top de scanere de vulnerabilitate sunt:

Scaner de vulnerabilitate a aplicațiilor web. Scaner de vulnerabilitate a rețelei. Scaner de vulnerabilitate bazat pe gazdă.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care este cel mai hacked lucru

Unul dintre cele mai recente și cele mai mari hacks din istorie este încălcarea API LinkedIn din 2021. Înregistrările personale de peste 700 de milioane de utilizatori – 92% din baza utilizatorilor – au fost răzuite de pe platformă și au fost scoase la vânzare într -un forum hacker. De ce s-a întâmplat asta

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] La ce au acces hackerii

Hackerii accesează ilegal dispozitivele sau site -urile web pentru a fura informațiile personale ale popoarelor, pe care le folosesc pentru a comite crime precum furtul. Mulți oameni cumpără, bancă și plătesc facturi online.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Puteți spune dacă cineva are acces la distanță la telefonul dvs

Semne că cineva are acces la distanță la telefonul dvs

Bateria se scurge rapid chiar și atunci când nu este utilizată. Utilizare mai mare a datelor decât de obicei. Zgomote în fundal când ești la un apel telefonic. Primiți mesaje, e -mailuri sau notificări neobișnuite.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce este mai bun decât Nikto

Veracode. VeraCode este o platformă de securitate a aplicațiilor care realizează cinci tipuri de analize; Analiza statică, analiza dinamică, analiza compoziției software, testarea interactivă a securității aplicațiilor și testarea penetrării.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] De ce ar folosi un hacker o scanare de vulnerabilitate

Scanările de vulnerabilitate dezvăluie defecte cunoscute și nivelul de amenințare pe care îl pot transporta pe baza modurilor în care hackerii le exploatează.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care sunt cele 4 tipuri principale de vulnerabilități

Cele patru tipuri principale de vulnerabilități în securitatea informației sunt vulnerabilitățile rețelei, vulnerabilitățile sistemului de operare, vulnerabilitățile procesului (sau procedurale) și vulnerabilitățile umane.

[/wpremark]