Ce este nmap sc?

Rezumatul articolului

1. Ce este SV și SC în NMAP?

SV și SC sunt opțiuni în NMAP care permit detectarea sistemului de operare, scanarea versiunilor, scanarea scriptului și traceroute. Aceste opțiuni permit scanarea și analiza cuprinzătoare a sistemelor țintă prin trimiterea diferitelor sonde pentru a strânge informații. De exemplu, comanda „NMAP -SV” va iniția o scanare a versiunilor.

2. Care este SV în NMAP?

În NMAP, opțiunea SV efectuează o scanare a versiunilor. Aceasta implică trimiterea unei serii de sonde cu valori de raritate pentru a colecta informații despre versiunile sistemului țintă ale diferitelor servicii. Sondele cu numere mai mici sunt în mod obișnuit eficiente față de o mare varietate de servicii, în timp ce cele mai mari sunt rareori utile.

3. Care este diferența dintre -a și -sv în NMAP?

Opțiunea -a din NMAP permite detectarea sistemului de operare, detectarea versiunilor, scanarea scriptului și traceroute. Pe de altă parte, opțiunea -SV permite în mod specific detectarea versiunilor. În mod alternativ, puteți utiliza opțiunea -a, care include detectarea versiunilor printre alte funcții. Opțiunea -a este echivalentă cu -o -SV -Sc –TraceRoute.

4. Ce este o stare filtrată în NMAP?

În NMAP, un port poate avea stări diferite, inclusiv deschise, filtrate, închise sau nefiltrate. O stare deschisă indică faptul că o aplicație pe mașina țintă ascultă activ conexiuni sau pachete pe acel port. O stare filtrată înseamnă că un firewall, un filtru sau un obstacol de rețea blochează portul, împiedicând NMAP să stabilească dacă este deschis sau închis.

5. Ce este scanarea SV?

Scanarea SV se referă la vizibilitatea suprafeței, care descrie integrarea mai multor sisteme utilizate pentru urmărirea e -mailurilor transportate în rețeaua de servicii poștale. Deși nu are legătură directă de NMAP, scanarea SV este utilizată în contextul monitorizării transportului prin poștă în cadrul rețelei de servicii poștale.

6. Ce este NMAP -SL?

NMAP -SL este o opțiune de scanare a listei care oferă o formă degenerată de descoperire a gazdei. Această scanare listează fiecare gazdă din rețelele specificate fără a trimite pachete către gazdele țintă. NMAP va efectua în continuare rezoluție de DNS invers pentru a obține numele gazdelor listate.

7. Care este diferența dintre nmap -st și -ss?

NMAP -SS este o scanare Stealth, în timp ce NMAP -ST este o scanare TCP Connect. O scanare Stealth folosește diferite tehnici pentru a ocoli sau a sustrage sistemele de detectare a intruziunilor și firewall -urile, în timp ce o scanare TCP Connect stabilește o conexiune TCP completă cu sistemul țintă.

8. Cât durează NMAP -SV?

Durata unei scanări NMAP -SV depinde de diverși factori, cum ar fi numărul de gazde conectate la rețea și complexitatea scanării. În medie, NMAP durează aproximativ 21 de minute pentru scanarea fiecărei gazde conectate la rețea.

9. Ce sunt porturile filtrate și nefiltrate?

Un port nefiltrat indică faptul că sondele NMAP au fost primite, dar nu a putut stabili un stat pentru port. Pe de altă parte, porturile deschise/filtrate indică faptul că sondele au fost primite, dar nu a putut fi luată o determinare cu privire la starea portului. Aceste porturi pot fi în spatele unui firewall sau al unui alt obstacol de rețea.

Întrebări:

1. Ce este SV și SC în NMAP?

SV și SC în NMAP se referă la opțiuni specifice care permit detectarea sistemului de operare, scanarea versiunilor, scanarea scriptului și traceroute.

2. Ce face opțiunea SV în NMAP?

Opțiunea SV din NMAP efectuează o scanare a versiunilor, trimițând sonde specifice pentru a strânge informații despre versiunile serviciilor care rulează pe sisteme țintă.

3. Care este diferența dintre -a și -sv în NMAP?

Opțiunea -A din NMAP permite mai multe caracteristici de scanare, inclusiv detectarea sistemului de operare, detectarea versiunilor, scanarea scriptului și traceroute. Pe de altă parte, opțiunea -SV se concentrează în mod specific pe detectarea versiunilor.

4. Ce înseamnă atunci când un port este într -o stare filtrată?

O stare filtrată în NMAP indică faptul că un firewall, un filtru sau un alt obstacol de rețea împiedică NMAP să stabilească dacă portul este deschis sau închis.

5. Ce este o scanare SV?

O scanare SV nu are legătură direct cu NMAP. Contextul dat sugerează că SV reprezintă vizibilitatea suprafeței și implică integrarea mai multor sisteme utilizate pentru urmărirea mailului în rețeaua de servicii poștale.

6. Ce face opțiunea NMAP -SL?

Opțiunea NMAP -SL efectuează o scanare a listei, care listează fiecare gazdă din rețeaua (rețelele) specificate, fără a trimite în mod activ pachete către gazdele țintă.

7. Care este diferența dintre nmap -st și -ss?

NMAP -ST este o scanare TCP Connect, în timp ce NMAP -SS este o scanare Stealth. O scanare TCP Connect stabilește o conexiune TCP completă cu sistemul țintă, în timp ce o scanare Stealth folosește tehnici pentru a ocoli sistemele de detectare a intruziunilor și firewall -urile.

8. Cât durează de obicei o scanare NMAP -SV?

În medie, o scanare NMAP -SV durează în jur de 21 de minute pentru fiecare gazdă conectată în rețea.

9. Ce indică porturile filtrate și nefiltrate?

Porturile nefiltrate indică faptul că sondele NMAP au fost primite, dar o stare nu a putut fi determinată pentru port. Porturile filtrate sugerează că sondele au fost primite, dar nu a putut fi luată o hotărâre cu privire la starea portului din cauza obstacolelor de rețea sau a firewall -urilor.

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce este SV și SC în NMAP

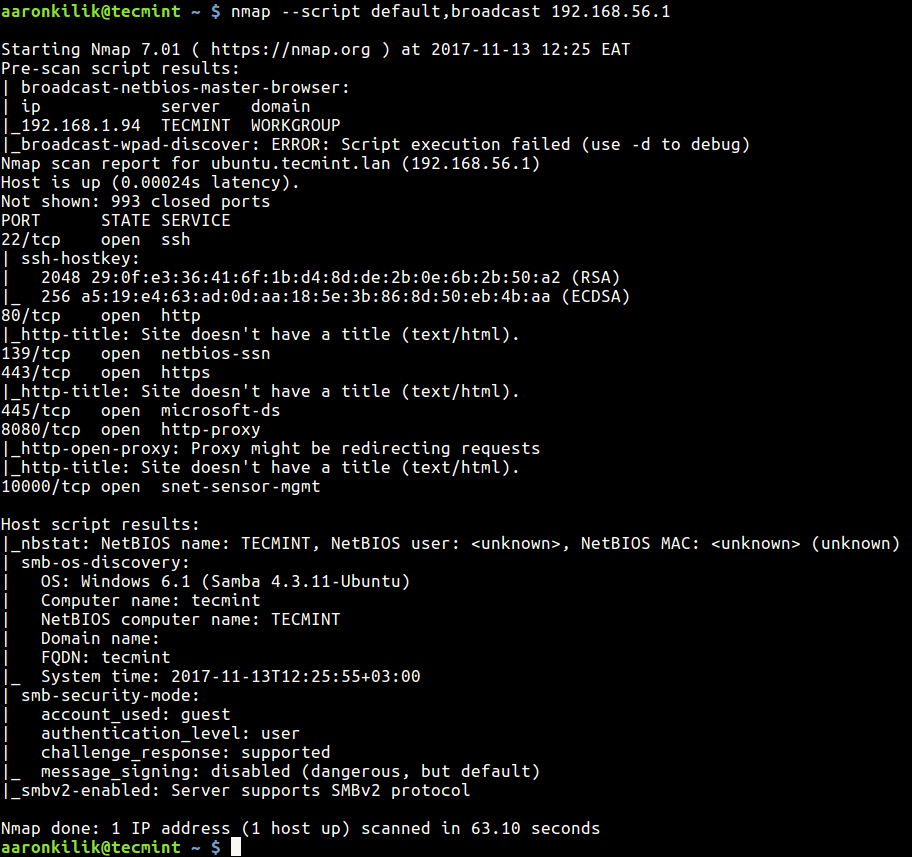

În prezent, acest lucru permite detectarea sistemului de operare (-o), scanarea versiunilor (-sv), scanarea scriptului (-sc) și traceroute (–traceroute) -p: specificați porturile de scanare. Poate fi un singur port, precum și o serie de porturi. De exemplu: NMAP -P 80 127.0.

În cache

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care este SV în NMAP

Când efectuați o scanare a versiunilor (-SV), NMAP trimite o serie de sonde, fiecare dintre acestea i se atribuie o valoare de raritate între unu și nouă. Sondele cu număr mai mic sunt eficiente față de o mare varietate de servicii comune, în timp ce cele cu numere mai mari sunt rareori utile.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care este diferența dintre A și SV în NMAP

-R: Activează detectarea sistemului de operare și detectarea versiunilor, scanarea scriptului și traceroute. -SV: permite detectarea versiunilor, așa cum s -a discutat mai sus. În mod alternativ, puteți utiliza -a, care permite detectarea versiunilor printre altele. Este la fel ca -o -SV -sc -TRACEROUTE .

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce este o stare filtrată în NMAP

Statul este fie deschis, filtrat, închis sau nefiltrat. Deschis înseamnă că o aplicație pe mașina țintă ascultă conexiuni/pachete pe acel port. Filtrat înseamnă că un firewall, un filtru sau un alt obstacol de rețea blochează portul, astfel încât NMAP nu poate spune dacă este deschis sau închis.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce este scanarea SV

Vizibilitatea suprafeței (SV) descrie integrarea mai multor sisteme utilizate pentru a urmări e -mailurile transportate în rețeaua de servicii poștale.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce este nmap sl

Scanarea listei de scanare (-SL) Scanarea este o formă degenerată de descoperire a gazdelor care listează pur și simplu fiecare gazdă din rețeaua specificată, fără a trimite pachete către gazdele țintă. În mod implicit, NMAP realizează în continuare rezoluție inversă-DNS pe gazde pentru a-și învăța numele.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care este diferența dintre NMAP ST și SS

NMAP -SS este o scanare saltivă în timp ce NMAP cu -st este o scanare TCP Connect.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Cât durează NMAP SV

Cât timp durează NMAP NMAP durează aproximativ 21 de minute pentru fiecare gazdă conectată la rețea.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce sunt porturile filtrate și nefiltrate

Nefiltrat: nefiltrat indică faptul că sondele au fost primite, dar nu a putut fi stabilită un stat. Deschis/filtrat: Acest lucru indică faptul că portul a fost filtrat sau deschis, dar statul nu a putut fi stabilit. Închis/filtrat: Acest lucru indică faptul că portul a fost filtrat sau închis, dar statul nu a putut fi stabilit.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Pentru ce sunt utilizate datele filtrate

Filtrarea datelor, după cum sugerează și numele, vă poate ajuta să eliminați datele inutile. De exemplu, dacă doriți să aflați numărul total de înregistrări dintr -un set de date cu două tipuri diferite de câmpuri, cum ar fi numere întregi și șiruri, atunci puteți utiliza filtrarea datelor pentru a filtra toate înregistrările care au oricare tip de câmp din ele.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care este diferența dintre scanarea TCP și scanarea SYN

În plus, scanarea TCP (Scan Connect) folosește apelul sistemului de operare, Connect, pentru a verifica starea portului. SINS SCAN utilizează, un pachet cu bit Syn setat la 1, numit Syn Packet, pentru a verifica starea portului. Rețineți că, în funcție de platformă, este posibil să aveți nevoie de privilegii ridicate (rădăcină) pentru a efectua o scanare SYN.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce este SV Web

Vizibilitatea suprafeței Web 2.0 (SVWEB) oferă serviciului poștal date în timp real și raportare privind mișcarea camioanelor HCR și PVS în rețeaua de transport de suprafață. Expeditorii de la facilitățile de procesare prin poștă sunt responsabili pentru expedierea la timp și rutarea poștă pentru transport.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Este ilegal nmap în noi

Când este utilizat corect, NMAP vă ajută să vă protejați rețeaua de invadatori. Dar, atunci când este utilizat în mod necorespunzător, NMAP vă poate (în cazuri rare) să vă dea în judecată, să fie tras, expulzat, închis sau interzis de ISP -ul dvs. Reduceți -vă riscul citind acest ghid legal înainte de a lansa NMAP.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Pentru ce este folosit NMAP SP

NMAP este scurt pentru rețea de mapper. Este un instrument open-source Linux-Line, care este utilizat pentru a scana adrese IP și porturi într-o rețea și pentru a detecta aplicațiile instalate. NMAP permite administratorilor de rețea să găsească ce dispozitive rulează în rețeaua lor, să descopere porturi și servicii deschise și să detecteze vulnerabilități.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce face steagul SC pentru NMAP

Efectuează o scanare script folosind setul implicit de scripturi. Este echivalent cu – -script = implicit. Unele dintre scripturile din această categorie sunt considerate intruzive și nu ar trebui să fie rulate cu o rețea țintă fără permisiune.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Pentru ce este folosit nmap st

NMAP -ST este o scanare de port de bază care folosește TCP Connect () pentru a scana o gazdă țintă. Acesta va încerca să se conecteze la fiecare dintre porturile enumerate în baza sa de date și să raporteze starea portului (deschisă, închisă sau filtrată). NMAP -ST este o scanare de port de bază care folosește TCP Connect () pentru a scana o gazdă țintă.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Este ilegal să scanați cu NMAP

Utilizarea NMAP nu este tocmai un act ilegal, deoarece nici o lege federală din Statele Unite nu interzice în mod explicit scanarea portului. Utilizarea eficientă a NMAP poate proteja rețeaua de sistem de intrusi.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care este cea mai puternică scanare NMAP

Motorul de script NMAP (NSE) este una dintre cele mai puternice și flexibile caracteristici ale NMAP. Permite utilizatorilor să scrie (și să partajeze) scripturi simple (folosind limbajul de programare LUA) pentru a automatiza o mare varietate de sarcini de rețea.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce înseamnă dacă un port este filtrat

Porturi filtrate: porturile filtrate indică faptul că a fost trimis un pachet de solicitare, dar gazda nu a răspuns și nu ascultă. Acest lucru înseamnă de obicei că un pachet de solicitare a fost filtrat și/sau blocat de un firewall. Dacă pachetele nu își ating locația țintă, atacatorii nu pot afla mai multe informații.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care este diferența dintre porturile filtrate și porturile închise

Răspuns. Un port închis indică faptul că nicio aplicație sau serviciu nu ascultă conexiunile pe acel port. Un port închis se poate deschide în orice moment dacă este pornită o cerere sau un serviciu. Un port de filtrare indică faptul că un firewall, un filtru sau o altă problemă de rețea blochează portul.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care este un exemplu de date filtrate

Filtrarea datelor este procesul de examinare. De exemplu, filtrarea datelor poate implica aflarea numărului total de vânzări pe trimestru și excluderea înregistrărilor din luna trecută.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Cum elimin datele despre filtru

Eliminați toate filtrele dintr -o foaie de lucru

Dacă doriți să eliminați complet filtrele, accesați fila Date și faceți clic pe butonul Filtru sau utilizați scurta tastatură ALT+D+F+F.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care este scopul scanării Syn

SINCNING SYN este o tactică pe care un hacker rău intenționat îl poate folosi pentru a determina starea unui port de comunicații fără a stabili o conexiune completă. Această abordare, una dintre cele mai vechi din repertoriul hackerilor, este uneori folosită pentru a efectua un atac de refuz de serviciu (DOS).

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care sunt cele trei tipuri de scanare port

Tipuri de port Scanningvanilla: scanerul încearcă să se conecteze la toate cele 65.535 de porturi.Strobe: O scanare mai concentrată, în căutarea serviciilor cunoscute de exploatat.Pachete fragmentate: scanerul trimite fragmente de pachete ca mijloc de a ocoli filtrele de pachete într -un firewall.Protocolul de date de utilizator (UDP): scanerul caută porturi UDP deschise.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care este adresa web SV

Corporatist. . Extensia SV este CCTLD -ul oficial al El Salvador.

[/wpremark]