Ce se întâmplă dacă rădăcină CA este compromisă?

Rezumatul articolului

Ce se întâmplă dacă o rădăcină CA este compromisă? Furtul unei autorități de certificare (CA) sau a cheilor private rădăcină permite unui atacator să preia infrastructura cheie publică a unei organizații (PKI) și să emită certificate false. Acest compromis poate forța revocarea și reeditarea certificatelor emise anterior.

Ce s -ar întâmpla dacă cheia privată a rădăcinii CA ar fi compromise? Dacă rădăcina CA ar fi compromisă, un atacator ar putea câștiga controlul asupra întregului PKI și a compromis încrederea în întregul sistem, inclusiv orice subsisteme bazate pe PKI.

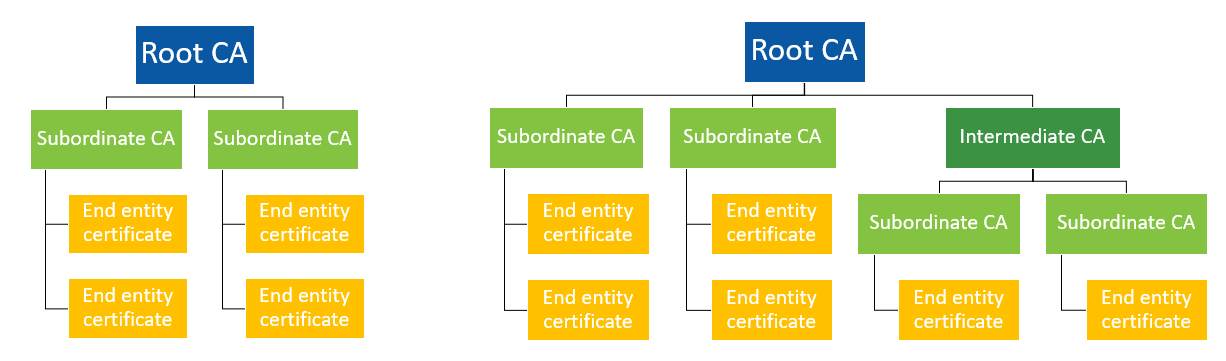

Ce se întâmplă dacă cheia privată a unui CA devine compromisă într -o singură arhitectură CA? Dacă cheia CA emitentă este compromisă, trebuie revocate doar certificatele emise de CA. Dar dacă cheia unei rădăcină a CA este compromisă, înseamnă că fiecare certificat emis vreodată de acesta (sau emis de CA -uri intermediare sau emitere care provin din acea rădăcină) trebuie revocată.

Ce înseamnă certificatul de rădăcină CA nu înseamnă avertizare de încredere? Cea mai frecventă cauză a unei erori de „certificat nu de încredere” este că instalarea certificatului nu a fost finalizată în mod corespunzător pe serverul (sau serverele) care găzduiește site -ul. Utilizați testerul nostru de certificat SSL pentru a verifica această problemă. În tester, o instalație incompletă arată un fișier de certificat și un lanț roșu spart.

Ar trebui să se oprească CA? O metodă comună pentru a asigura securitatea și integritatea unei rădăcini CA este de a o menține într -o stare offline. Acesta este adus online numai atunci când este necesar pentru sarcini specifice, rare, de obicei limitate la emiterea sau reeditarea certificatelor care autorizează CAS intermediar.

Ce credințe de încredere ar trebui să fie pe telefonul meu? Există multe acreditări de încredere pe telefon, inclusiv contul dvs. Google, contul dvs. de e -mail, conturile dvs. de socializare și informațiile dvs. bancare. Este important să păstrați toate aceste informații în siguranță și în siguranță, așa că asigurați-vă că utilizați parole puternice și autentificare cu doi factori, ori de câte ori este posibil.

Ce trebuie să faceți dacă cheia dvs. privată este compromisă? O încălcare a securității este un moment bun pentru a vă actualiza practicile de securitate și pentru a raporta cheia compromisă. Dacă cheia dvs. a fost compromisă sau bănuiți că a fost, trimiteți imediat o cerere de revocare la CA.

CA știe cheia mea privată? O cheie privată este creată de dvs. – proprietarul certificatului – când solicitați certificatul dvs. cu o cerere de semnare a certificatului (CSR). Autoritatea de certificare (CA) care furnizează certificatul dvs. (cum ar fi Digicert) nu creează sau are cheia dvs. privată.

Ce se întâmplă dacă este expusă o cheie privată? Dacă o persoană neautorizată are acces la cheia dvs. privată, poate presupune identitatea pe care certificatul dvs. este destinată să o protejeze (E.g. Tu, compania dvs. și/sau site -ul dvs. web).

Care este diferența dintre un CA emitent și o rădăcină CA? O rădăcină CA este ancora de încredere a PKI, deci o cheie publică CA servește ca începutul căilor de încredere pentru un domeniu de securitate. Orice aplicații, utilizatori sau computere care au încredere în CA root, de asemenea, au încredere în orice certificate emise de Ierarhia CA. CA -ul emitent este un CA care emite certificate pentru a încheia entitățile.

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce se întâmplă dacă o rădăcină CA este compromisă

Furtul autorității de certificare (CA) sau ROOD Private Keys permite unui atacator să preia infrastructura cheie publică a unei organizații (PKI) și să emită certificate false, așa cum s -a făcut în atacul Stuxnet. Orice astfel de compromis poate forța revocarea și reeditarea unora sau a tuturor certificatelor emise anterior.

În cache

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce s -ar întâmpla dacă cheia privată a rădăcinii CA ar fi compromise

Dacă rădăcina CA ar fi compromisă, un atacator ar putea câștiga controlul asupra întregului PKI și a compromis încrederea în întregul sistem, inclusiv orice subsisteme bazate pe PKI.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce se întâmplă dacă cheia privată a unui CA devine compromisă într -o singură arhitectură CA

Dacă cheia CA emitentă este compromisă, trebuie revocate doar certificatele emise de CA. Dar dacă cheia unei rădăcină a CA este compromisă, înseamnă că fiecare certificat emis vreodată de acesta (sau emis de CA -uri intermediare sau emitere care provin din acea rădăcină) trebuie revocată.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce înseamnă certificatul de rădăcină CA nu înseamnă avertizare de încredere

Cea mai frecventă cauză a unui "certificatul nu este de încredere" Eroarea este că instalarea certificatului nu a fost finalizată în mod corespunzător pe serverul (sau serverele) care găzduiește site -ul. Utilizați testerul nostru de certificat SSL pentru a verifica această problemă. În tester, o instalație incompletă arată un fișier de certificat și un lanț roșu spart.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ar trebui să se oprească CA

O metodă comună pentru a asigura securitatea și integritatea unei rădăcini CA este de a o menține într -o stare offline. Acesta este adus online numai atunci când este necesar pentru sarcini specifice, rare, de obicei limitate la emiterea sau reeditarea certificatelor care autorizează CAS intermediar.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce credințe de încredere ar trebui să fie pe telefonul meu

Există multe acreditări de încredere pe telefon, inclusiv contul dvs. Google, contul dvs. de e -mail, conturile dvs. de socializare și informațiile dvs. bancare. Este important să păstrați toate aceste informații în siguranță și în siguranță, așa că asigurați-vă că utilizați parole puternice și autentificare cu doi factori, ori de câte ori este posibil.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce trebuie să faceți dacă cheia dvs. privată este compromisă

O încălcare a securității este un moment bun pentru a vă actualiza practicile de securitate și pentru a raporta cheia compromisă. Din nou, este mai bine să greșești din partea prudenței când vine vorba de siguranța certificatului tău. Dacă cheia dvs. a fost compromisă sau bănuiți că a fost, trimiteți imediat o cerere de revocare la CA.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] CA știe cheia mea privată

O cheie privată este creată de dvs. – proprietarul certificatului – când solicitați certificatul dvs. cu o cerere de semnare a certificatului (CSR). Autoritatea de certificare (CA) care furnizează certificatul dvs. (cum ar fi Digicert) nu creează sau are cheia dvs. privată.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce se întâmplă dacă este expusă cheia privată

Dacă o persoană neautorizată are acces la cheia dvs. privată, poate presupune identitatea pe care certificatul dvs. este destinată să o protejeze (E.g. Tu, compania dvs. și/sau site -ul dvs. web).

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care este diferența dintre emiterea CA și Root CA

O rădăcină CA este ancora de încredere a PKI, deci o cheie publică CA servește ca începutul căilor de încredere pentru un domeniu de securitate. Orice aplicații, utilizatori sau computere care au încredere în CA root, de asemenea, au încredere în orice certificate emise de Ierarhia CA. CA -ul emitent este un CA care emite certificate pentru a încheia entitățile.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Cum remediați acest certificat de rădăcină CA nu este de încredere

Pentru a aborda această problemă, evitați distribuirea certificatului CA root folosind GPO. Poate include vizarea locației registrului (cum ar fi HKEY_LOCAL_MACHINE \ Software \ Politics \ Microsoft \ SystemCertificates \ Root \ Certificates) pentru a livra certificatul CA root către client.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ar trebui să șterg certificatele rădăcină

Iată de ce ar trebui să eliminați un certificat rădăcină

Este emis de autoritatea de certificare, care ajută la verificarea software -ului sau a proprietarului site -ului, este cine spun că sunt. Dar, din nou, dacă vreun cibercriminal pune mâna pe cheia privată, care aparține oricărui certificat root, acesta poate deveni periculos.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] În cazul în care o rădăcină CA va fi păstrată online

Deoarece consecințele unei rădăcină compromisă CA sunt atât de mari (până la și inclusiv necesitatea de a reedita fiecare certificat din PKI), toate CA-urile rădăcină trebuie să fie ferite de accesul neautorizat. O metodă comună pentru a asigura securitatea și integritatea unei rădăcini CA este de a o menține într -o stare offline.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce face o rădăcină ca

O rădăcină CA este o autoritate de certificare care deține una sau mai multe rădăcini de încredere. Asta înseamnă că au rădăcini în magazinele de încredere ale browserelor majore. CAS sau sub CA -uri intermediare sunt autorități de certificare care emit o rădăcină intermediară.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce certificate de utilizator ar trebui să fie pe Android -ul meu

Android folosește acest standard PKCS 12 care acceptă certificate cu extensii de fișiere P12 sau PFX. Certificatele de securitate care au extensii diferite trebuie mai întâi modificate în fișierele P12 sau PFX pentru ca Android să le accepte.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Am nevoie de toate acreditările de încredere pe telefonul meu

Dacă ar trebui să șterg acreditările pe telefonul meu Android, este în general recomandabil să ștergeți acreditările pe telefonul dvs. Android atunci când nu mai aveți nevoie de ele. Acest lucru vă poate ajuta să vă protejați confidențialitatea și securitatea. Pentru a șterge acreditările, accesați setări > Securitate > Crederi de acreditare.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Poate cineva să -mi fure cheia privată

Deoarece cheile private sunt stocate în portofele pentru aplicații și dispozitive, hackerii le pot accesa și vă pot fura criptocurrency.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce se întâmplă dacă cineva îți fură cheia privată

Taxe cheie

Oricine poate depune criptocurrency într -o adresă publică, dar fondurile nu pot fi eliminate dintr -o adresă fără cheia privată corespunzătoare. Cheile private reprezintă controlul final și proprietatea criptocurrency. Dacă cheile tale sunt furate sau pierdute, cripto -ul tău a dispărut.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce pot face oamenii cu cheia dvs. privată

Aceste chei sunt utilizate atât în criptare publică, cât și privată: în criptarea cheilor private, cunoscute și sub denumirea de criptare simetrică, datele sunt criptate mai întâi folosind cheia privată și apoi decriptate folosind aceeași cheie. Aceasta înseamnă că oricine are acces la cheia privată poate decripta datele.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Ce poate face un atacator cu o cheie privată

Dacă cheia privată ar intra în mâinile unui atacator, ar putea să -l folosească pe un utilizator și să obțină acces la un sistem.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] De ce avem nevoie de certificat CA root

Un certificat SSL root este un certificat emis de o autoritate de certificare de încredere (CA). În ecosistemul SSL, oricine poate genera o cheie de semnare și o poate folosi pentru a semna un nou certificat. Cu toate acestea, acest certificat nu este considerat valabil decât dacă a fost semnat direct sau indirect de un CA de încredere.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Cum știu dacă root CA este de încredere

Faceți clic pe Instrumente > optiuni de internet > Conţinut. Faceți clic pe Certificate și apoi în tabla autorităților de certificare rădăcină de încredere din extrema dreaptă. Aceasta listează CA -urile rădăcină cunoscute și de încredere de browserul dvs. web – adică CA -urile ale cărei certificate au fost instalate în software -ul SSL din browserul dvs. web.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Cum îmi fac încrederea certificatului de rădăcină CA

Permiteți clienților să aibă încredere în rădăcina CA

Faceți clic dreapta pe fișierul certificatului CA și selectați „Instalați certificatul”. Urmați prompturile pentru a adăuga certificatul la magazinul de încredere, fie pentru utilizatorul curent, fie pentru toți utilizatorii computerului.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Cum îmi actualizez certificatul de rădăcină CA

Răspunsuri de răspuns la mașina CA Root. Deschideți consola autorității de certificare.Conectați -vă la mașina CA subordonată. Rulați GPUpdate /Force pentru a vă asigura că va fi instalat noul certificat CA Root.Urmați toți pașii de la 2.Acum puteți emite certificate, E.g pentru SSL și ar trebui să aibă încredere de la tot clientul.

[/wpremark]

[wPremark preset_name = “chat_message_1_my” picon_show = “0” fundal_color = “#e0f3ff” padding_right = “30” padding_left = “30” 30 “border_radius =” 30 “] Care este scopul certificatului CA Root

CA va folosi acel certificat root pentru a crea certificate intermediare, i.e., Certificatele utilizate pentru a semna certificatele digitale emise de autoritate. Certificatul rădăcină nu trebuie utilizat niciodată direct pentru semnarea certificatelor digitale. Certificate intermediare diferite susțin scopuri diferite.

[/wpremark]